本文详细介绍了针对发送短信验证码接口的安全性测试过程,包含思路、部分测试代码已经测试结果。

本次测试网站 —学府考研(xuefu.com)

学府考研是一家考研教育平台。

从该网站注册入口可以发现,也是通过发送手机短信验证码来完成注册。

- 输入手机号发送验证码

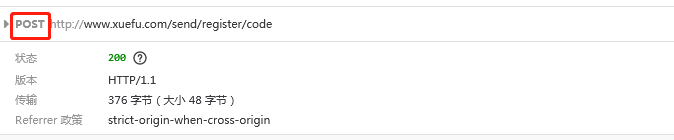

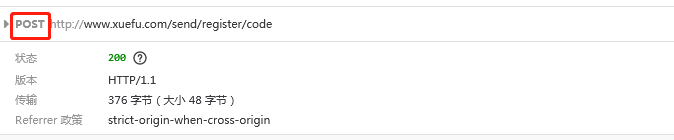

按下F12打开浏览器控制台,再次点击发送验证码按钮通过控制台找出发送短信的请求。

2. 查看请求方式

3. 查看请求报文头

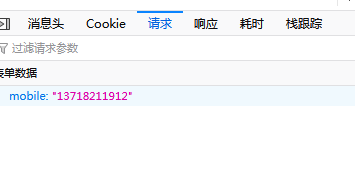

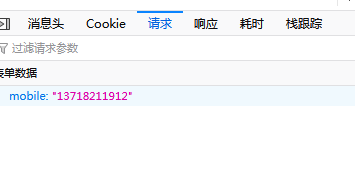

4. 查看请求参数

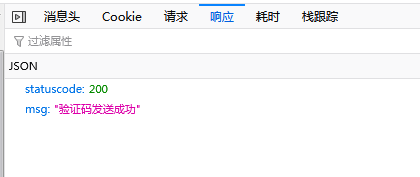

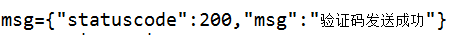

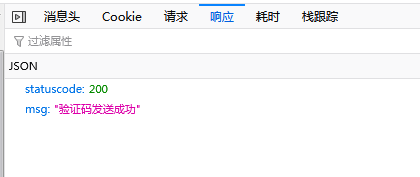

5. 查看返回值

接着利用Java模拟报文请求 ,进行测试。部分代码如下:

inheads.put("Host", "www.xuefu.com");

inheads.put("User-Agent", "Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/75.0.3770.142 Safari/537.36");

inheads.put("Accept", "*/*");

inheads.put("X-Requested-With", "XMLHttpRequest");

List<BasicNameValuePair> paramsList = new ArrayList<BasicNameValuePair>();

paramsList.add(new BasicNameValuePair("mobile", phone));

retEntity = this.userClick(httpclient, cookieStore, "post", smsUrl, inheads, outheads, input, phone);

当遇到打码更换手机号以及IP的攻击时,该网站的所有防御措施均无效。

很多人在短信服务刚开始建设的阶段,可能不会在安全方面考虑太多,理由有很多。

比如:“ 需求这么赶,当然是先实现功能啊 ”,“ 业务量很小啦,系统就这么点人用,不怕的 ” , “ 我们怎么会被盯上呢,不可能的 ”等等。

有一些理由虽然有道理,但是该来的总是会来的。前期欠下来的债,总是要还的。越早还,问题就越小,损失就越低。

所以大家在安全方面还是要重视。(血淋淋的栗子!)#安全短信#

谷歌图形验证码在AI 面前已经形同虚设,所以谷歌宣布退出验证码服务, 那么当所有的图形验证码都被破解时,大家又该如何做好防御呢?